Hackeo a Digecam: análisis de la filtración de datos y su impacto en usuarios guatemaltecos

Un ataque cibernético vulneró la plataforma de Digecam, exponiendo datos de usuarios y licencias de armas. Autoridades anulan registros y emiten nuevas licencias. Expertos explican riesgos y medidas de protección.

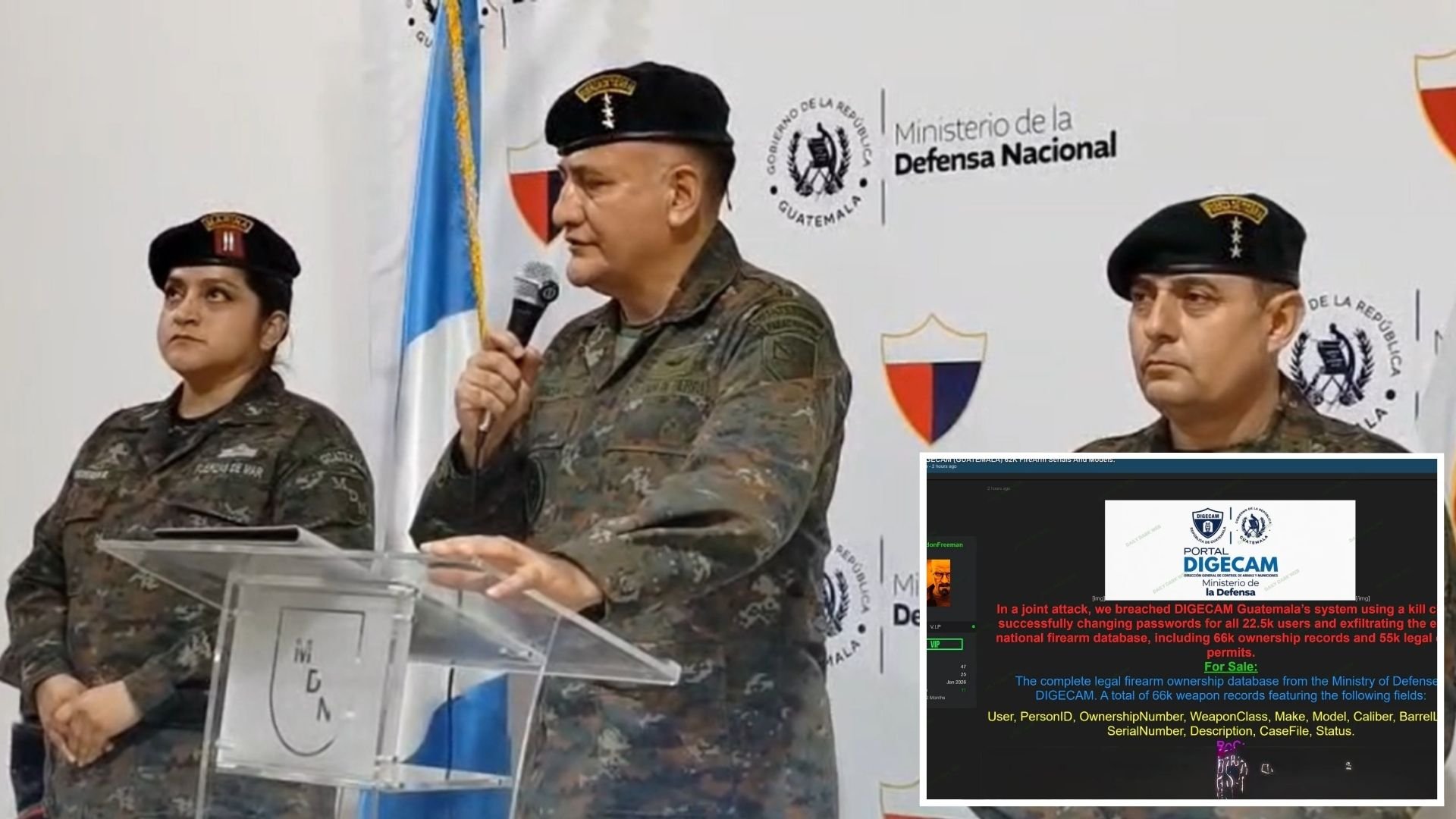

El pasado 7 de abril, la Dirección General de Control de Armas y Municiones (Digecam) sufrió un ataque informático que comprometió la seguridad de su plataforma durante aproximadamente 13 horas. Este incidente, confirmado por el Ministerio de la Defensa Nacional, ha generado preocupación entre los usuarios y la sociedad guatemalteca debido a la posible filtración de información sensible.

En este análisis, El Oficial detalla los aspectos clave relacionados con el hackeo, las implicaciones para los afectados y las medidas adoptadas para mitigar los riesgos derivados de este evento.

1. Desarrollo y naturaleza del ataque

El ataque comenzó con una saturación del sistema, conocida técnicamente como un ataque de denegación de servicio distribuido (DDoS),cuyo objetivo es sobrecargar la plataforma para crear una brecha de acceso. Aunque el sistema resistió durante varias horas, los atacantes lograron obtener credenciales válidas que les permitieron ingresar sin autorización y extraer información mediante un programa automatizado.

2. Tipos de datos comprometidos

De acuerdo con investigaciones preliminares, se sustrajeron bases de datos que incluyen:

- Información de aproximadamente 21,700 usuarios, incluyendo contraseñas almacenadas en formato hash.

- Registros de cerca de 62,000 armas registradas.

- Más de 52,000 certificados digitales en formato PDF relacionados con licencias.

Si bien las autoridades indicaron que la información extraída era pública y no sensible, especialistas en ciberseguridad advierten que la combinación y correlación de estos datos podría permitir la construcción de perfiles completos, lo que aumenta el riesgo de usos indebidos.

3. Respuesta oficial y medidas para usuarios afectados

En respuesta al incidente, el Ministerio de la Defensa Nacional anunció que los registros afectados serán anulados y que se emitirán nuevas licencias de armas sin costo para los usuarios comprometidos. Digecam se encargará de contactar directamente a quienes resulten afectados para informarles sobre los procedimientos a seguir.

Esta acción busca invalidar la información comprometida y evitar que sea utilizada para actividades ilícitas. Sin embargo, expertos señalan que la eficacia de esta medida dependerá de la correcta implementación y actualización de todos los sistemas relacionados.

4. Diferencias entre ataque DDoS y hackeo

Es importante distinguir que un ataque de denegación de servicio busca interrumpir la disponibilidad de un sistema, mientras que un hackeo implica el acceso no autorizado con intenciones como robar, modificar o eliminar información. En este caso, el ataque inicial de saturación fue una estrategia para facilitar el hackeo y la extracción de datos.

5. Riesgos asociados a la filtración de datos

El principal riesgo es la posible reutilización de la información filtrada para cometer fraudes, suplantación de identidad o acceso indebido a otras plataformas digitales. Esto es especialmente delicado si los usuarios emplean las mismas contraseñas en diferentes servicios, ya que los atacantes podrían intentar ingresar a correos electrónicos, redes sociales u otros portales con las credenciales obtenidas.

6. Seguridad de las contraseñas almacenadas

Las contraseñas suelen guardarse utilizando algoritmos de hash, que protegen el texto original transformándolo en cadenas irreversibles. Sin embargo, algunos métodos antiguos como MD5 son vulnerables y pueden ser descifrados con relativa facilidad, lo que pone en riesgo la confidencialidad de las cuentas.

7. Factor humano como principal vulnerabilidad

La mayoría de los incidentes de seguridad informática están relacionados con errores humanos, como el uso de contraseñas débiles, configuraciones incorrectas o la caída en ataques de ingeniería social como phishing. Estos aspectos continúan siendo los eslabones más débiles en la protección de sistemas digitales.

8. Motivaciones detrás del ataque

Los atacantes pueden tener diversas motivaciones, desde intereses económicos hasta objetivos políticos o sociales. Es común que la información robada se comercialice en mercados clandestinos o se utilice para intentar acceder a otras cuentas vinculadas a los usuarios afectados.

9. Importancia de anular registros y emitir nuevas licencias

Esta medida busca que la información comprometida pierda validez y evitar que sea utilizada para actividades fraudulentas. No obstante, expertos advierten que si existen sistemas antiguos o bases de datos desactualizadas, los registros previos podrían seguir siendo válidos, lo que implicaría un riesgo adicional.

10. Recomendaciones para usuarios de Digecam

Ante esta situación, se recomienda a los usuarios que cambien sus contraseñas en Digecam y en cualquier otra plataforma donde utilicen claves similares. La reutilización de contraseñas es una práctica que incrementa considerablemente el riesgo de comprometer múltiples cuentas en caso de filtraciones.

Además, se aconseja activar la autenticación de dos factores cuando esté disponible y estar alerta ante posibles intentos de fraude o suplantación de identidad.

Conclusión

El ataque a Digecam expone la necesidad de fortalecer las medidas de ciberseguridad en entidades públicas y privadas en Guatemala. La filtración de datos personales y relacionados con armas de fuego genera un riesgo tangible para los usuarios, que deben tomar acciones inmediatas para proteger su información digital.

Las autoridades han iniciado procesos para mitigar el impacto del incidente, pero la colaboración ciudadana es fundamental para reducir las consecuencias y evitar futuros ataques similares.

Comentarios (0)

Sé el primero en comentar este artículo.

Debes iniciar sesión para poder comentar.

Iniciar sesión